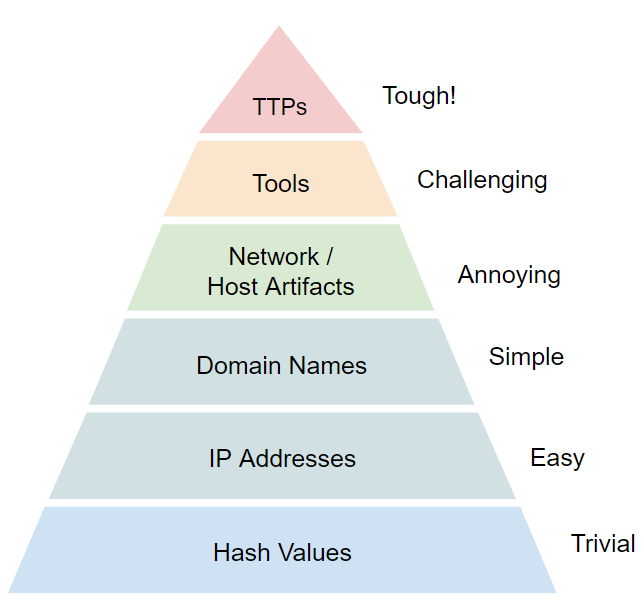

고통의 피라미드

PoP(Pyramid of Pain)는 위협 탐지 및 방어 작업에서 사이버 위협을 효과적으로 나타내는 모델입니다.

IOC(Indicators of Compromise) 양식은 6단계로 나뉩니다.

정보의 유용성을 측정하고 사고 대응 및 위협 탐지에 중점을 둡니다.

즉, Tough!에 확립된 보안 시스템을 구축하십시오. 그것은 수준으로 이어지며 수준이 높을수록 IOC가 분석하기가 더 어렵습니다.

지표의 종류

1. 사소한(trivial) – 해시 값

파일 해시 값(SHA1, MD5…)을 사용하여 맬웨어 샘플을 검색하거나 관련 파일에 대한 고유한 참조를 제공합니다.

2. 단순 – IP 주소

IP 주소는 공격 소스의 주요 지표 중 하나입니다. 물론 입장하기 전에 프록시 서비스를 사용하여 IP 세척을 할 수 있습니다.

3.Simple – 도메인 이름

도메인 이름(예: naver.com) 자체 또는 하위 도메인 이름(예: cafe.naver.com)일 수 있습니다.

4. 귀찮음(문제) – 네트워크/호스트 아티팩트

네트워크 아티팩트는 악의적인 사용자와 합법적인 사용자를 구별하는 활동입니다.

호스트 아티팩트는 악성 활동을 식별하고 정상적인 활동과 구별하는 호스트의 공격 활동으로 인해 관찰할 수 있습니다.

5. 도전적(어려움) – 도구

도구는 공격자가 사용하는 다양한 유형의 소프트웨어이며 기존 코드 및 소프트웨어와 상호 작용하기 위해 소프트웨어와 함께 제공되는 소프트웨어 유형일 수 있습니다. 소프트웨어 자체도 악성이 아닐 수 있지만

전체 흐름을 읽을 때 악의적이거나 의심스러울 수 있습니다. B. 특정 용도, 기간 및 사용 장소.

6. 어려움(어려움) – TTP

전술, 기술 및 절차는 피라미드의 맨 위에 있으며 대상에 대한 정보 수집에서 데이터 유출에 이르기까지 공격자의 모든 단계를 포함합니다.